以前は /proc/acpi/battery/BAT0 以下のあたりを見てバッテリ状況を確認できていました.

最近は /proc 以下は非推奨になっていてそこでは情報が見られません. /sys/class/power_supply/BAT0 あたりで見られるようになっています.

でも値が生データのようです.

% cat /sys/class/power_supply/BAT0/uevent

POWER_SUPPLY_NAME=BAT0

POWER_SUPPLY_STATUS=Unknown

POWER_SUPPLY_PRESENT=1

POWER_SUPPLY_TECHNOLOGY=Li-ion

POWER_SUPPLY_CYCLE_COUNT=0

POWER_SUPPLY_VOLTAGE_MIN_DESIGN=11100000

POWER_SUPPLY_VOLTAGE_NOW=12816000

POWER_SUPPLY_POWER_NOW=0

POWER_SUPPLY_ENERGY_FULL_DESIGN=93240000

POWER_SUPPLY_ENERGY_FULL=78080000

POWER_SUPPLY_ENERGY_NOW=78010000

POWER_SUPPLY_CAPACITY=99

POWER_SUPPLY_MODEL_NAME=42T4940

POWER_SUPPLY_MANUFACTURER=SANYO

POWER_SUPPLY_SERIAL_NUMBER= 4572

acpi コマンドでも少し情報は見られますが少ないです.

% acpi -bi

Battery 0: Unknown, 99%

Battery 0: design capacity 7275 mAh, last full capacity 6092 mAh = 83%

acpitool だと詳細な情報が見られます.

% acpitool -B

Battery #1 : present

Remaining capacity : 78010 mWh, 99.91%

Design capacity : 93240 mWh

Last full capacity : 78080 mWh, 83.74% of design capacity

Capacity loss : 16.26%

Present rate : 0 mW

Charging state : Unknown

Battery type : Li-ion

Model number : 42T4940

Serial number : 4572

今回 * Lenovo のバッテリー自主回収 | matoken’s meme

の時知ったのですが,upower というコマンドもありました.多分HAL 依存です.

% upower -d|grep -i device

Device: /org/freedesktop/UPower/devices/line_power_AC

Device: /org/freedesktop/UPower/devices/battery_BAT0

% upower -i /org/freedesktop/UPower/devices/battery_BAT0

native-path: BAT0

vendor: SANYO

model: 42T4940

serial: 4572

power supply: yes

updated: 2014年04月02日 05時54分34秒 (6 seconds ago)

has history: yes

has statistics: yes

battery

present: yes

rechargeable: yes

state: fully-charged

energy: 78.01 Wh

energy-empty: 0 Wh

energy-full: 78.08 Wh

energy-full-design: 93.24 Wh

energy-rate: 7.137 W

voltage: 12.816 V

percentage: 99%

capacity: 83.7409%

technology: lithium-ion

proc や sys で覚えるよりコマンドの方で覚えといたほうがまた変わったときも吸収されて長く使えるかも?

それともコマンドが対応できなかったり無くなっちゃうか….

追記)

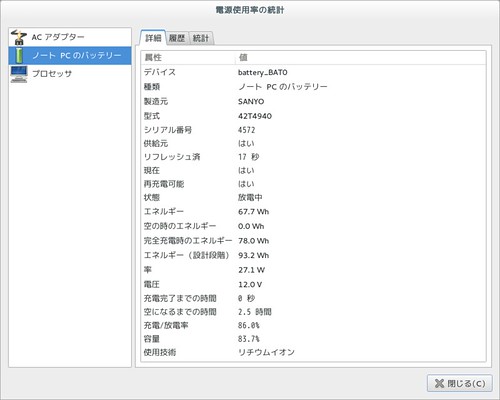

Gnome のGUI だと「電源使用率の統計(gnome-power-statistics)」で見られます.多分upower を利用してるような気がします.

One thought to “Linux でバッテリー状況確認方法幾つか”