最近の Firefox はTrusted Recursive Resolver(TRR)を利用して DNS-over-HTTPS が利用できるようです.試してみました.

アドレスバーに about:config 入力して移動.

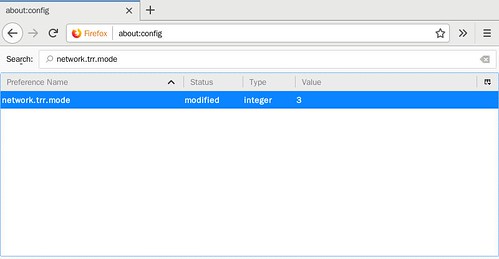

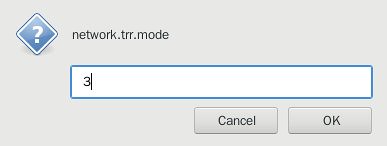

network.trr.mode を設定.今回は`3`のTRRのみ利用を指定した.

network.trr.mode

0 : TRR無効(既定値).

1 : 通常のDNSとTRRを並行実行して最初に帰ってきた結果を利用する.

2 : TRRを優先利用.

3 : TRRのみを利用.

4 : 通常のDNSを利用する.TRRは情報収集のためだけに動く.

5 : TRRを明示的に無効にする

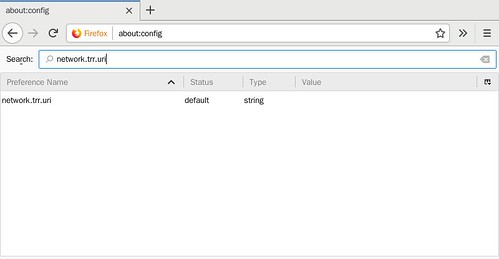

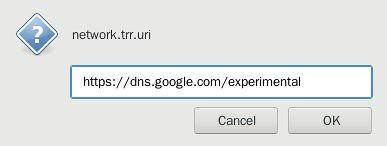

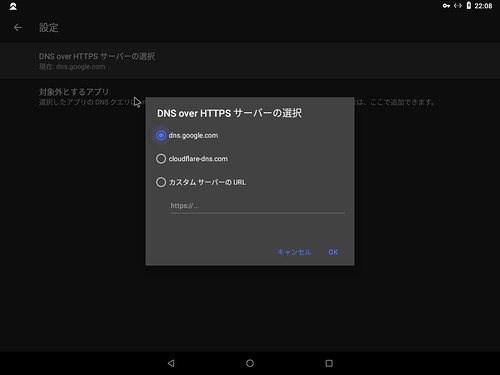

次に network.trr.uri を指定.好みのDNS-over-HTTPS のリゾルバを指定.

network.trr.uri

https://dns.cloudflare.com/.well-known/dns (Cloudflare)

https://dns.google.com/experimental (Google)

https://doh.cleanbrowsing.org/doh/secure-filter/ (CleanBrowsing のセキュリティ向けフィルタ)

https://doh.cleanbrowsing.org/doh/family-filter/ (CleanBrowsing のファミリー向けフィルタ)

https://doh.cleanbrowsing.org/doh/adult-filter/ (CleanBrowsing のアダルトコンテンツフィルタ)

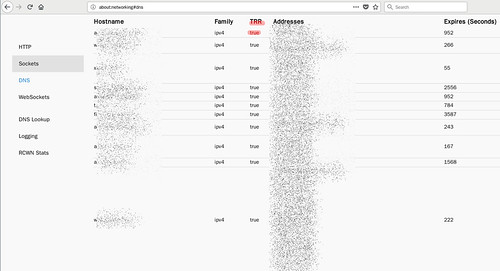

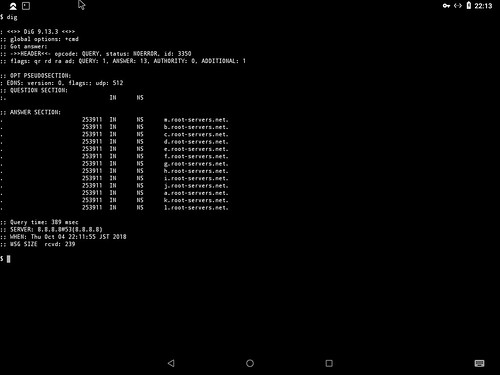

about:networking#dns にアクセスしてTRRが true になっていれば TRR を利用しているはず.

$ dpkg-query -W firefox firefox 62.0.3-1 $ lsb_release -d Description: Debian GNU/Linux unstable (sid) $ uname -m x86_64