Twitterで配信されたライブ動画のアーカイブをダウンロードしてみました.

タグ: Twitter

Squawker 3.8.4 で再度認証可能に

![]()

非公式Twitter client の Squawker バージョン 3.8.4 がリリースされました.

今回のリリースで仕様変更による認証情報の取得 異失敗する問題が解決されています.

Implement a new way to log (via the X web page, inspired by QuaX).

Bufferを経由してold TwitterへWordPress投稿を通知

このweblogをold Twitterへの投稿をTwitter API利用がBANされてIFTTTに切り替え,Twitterの規約変更からIFTTT有料化でseleniumを使って投稿するように.しかし回線のせいか失敗することのほうがが多いです.ということで最近はBufferを利用しています.

TwitterクライアントのFritterの復活とFeedの削除と,Feedの使えるforkのQuacker

Fritterというログイン不要でTwitterの購読ができるAndroid用のTwitter clientがあります.

既存Twitterアカウントからフォローをインポートしたり,購読グループを複数作成したりと便利なのですが,安定版は近ごろのTwitterの仕様変更などにより利用できなくなっていました.

Nitterは対応していたのでそのうち対応されるかもと思っていたら以下のような通知が.

An update for Fritter is available!🚀

Update to v3.0.0-beta9 through your FDroid client

アップデートが出たようです.早速F-Droidを起動して更新します…….リポジトリを更新しても更新に出てきません.

F-DroidのFritterのページの下のバージョンをタップして,v3.0.0-beta9を選んで導入しました.

導入後起動すると,各ユーザのタイムラインが閲覧できるようになりました :)

しかし,以前あったfeedタブが見当たりません.設定にも特に無さそう.

issueを確認したところ以下のようなものが.feed機能は削除されたようです.

TLDR; I’m not going to be reinstating the feed, as it’s too hard to maintain and bad for people’s mental health.

まあわかるけど一人ひとり確認するのは不便です.

Fritterをforkしてfeed機能を復活させた方がいました.Quackerというようです.🦆

アヒルのアイコンが可愛いですね.

QuackerはF-Droid規定値のリポジトリの中にはないようです.以下から手動でダウンロードするか,

F-Droidにリポジトリを追加( https://apt.izzysoft.de/fdroid/repo )して,リポジトリを更新してQuackerを検索して導入します.

あとはFritterから設定をエクスポートして,Quackerで設定をインポートすることで以前のFritterのように使えるようになりました.

まあ,Twitterによりまたすぐに動かなくなるかもしれませんが…….

TwidereをTwidere XのAPI Keyに変更して投稿できるようにする 2023-01-16

最近のTwitterの使い方はこんな感じ

- NitterやFritteで閲覧

- TwidereでTwitterとActivityPubへクロスポスト

Twitter Spacesをダウンロードして無音部分をカットして聞く

Twitter Scapesという音声配信サービスがありますが,基本的にライブ.聴きたいものがあったのですが,体調不良で寝ていて聞けませんでした.

でも30日アーカイブが残るとのことなのでダウンロードしてスマホで聞いてみました.

配信最後までお聴きいただきありがとうござ>いました。アーカイブは 30日間残るようなので、聴き逃した方はぜひどうぞ。今後ともポッドキャスト #セキュリティのアレ をよろしくお願いします!! https://t.co/wUrkGp7nzy

— Masafumi Negishi (@MasafumiNegishi) March 15, 2022

Twitterクライアントsayakaちゃんの最新版(3.5.0)をLinuxでビルドする

追記2021-03-09)

Raspberry Pi OS buster armhf 及び Ubuntu 21.04 (development branch) amd64でも同様にビルドできました :)

ターミナルで動作するTwitterクライアントとしてsayakaちゃんというものがあります.NetBSDの入ったSHARP X68030でも動作するという軽量なクライアントで,SIXELで画像が表示できたりストリームモードがあってハッシュタグなどを垂れ流すのに便利に使っています.

今日オープンソースカンファレンス2021 Online/Spring 2日目があって @ebijunさんの「NetBSDのご紹介」 を視聴していたのですが,新しいバージョンの 3.5.0 がリリースされたとのことで試してみました.

twitter クライアント sayaka ちゃん version 3.5.0 (2021/03/03) ターミナルに特化した twitter クライアントです。 フィルタストリームの垂れ流しが出来ます。 フィルタストリームによる疑似ホームタイムラインが表示できます。 mlterm などの SIXEL 対応ターミナル用です。 X68030/25MHz、メモリ12MB でも快適(?)動作。 更新履歴 3.5.0 (2021/03/03) … C++ に移行し vala 版廃止。 画像は現在のところ JPEG, PNG のみ対応。 ターミナル背景色の自動取得を実装。 --protect、--support-evs オプション廃止。 --noimg オプションを廃止 (--no-image に変更)。 userstream 時代の録画データの再生機能廃止。

watchしてたけどメール届いていないようです?

現在のバーションを確認してみます.1つ前のバージョンぽいですね.

$ sayaka --version

sayaka.vala 3.4.6 (2020/11/10)ビルドを試みます.

$ git clone https://github.com/isaki68k/sayaka/ (1)

$ cd sayaka

$ git checkout 3.5.0

HEAD is now at 958f630 ver 3.5.0 (2021/03/03)

$ ./configure (2)- sayakaのsourceをclone

- configure

足りないものがパッケージ名で表示されて助かります :)

configure: error: *** mbedtls not found.

On Ubuntu, sudo apt install libmbedtls-devconfigure: error: *** mbedtls not found.

On Ubuntu, sudo apt install libmbedtls-dev./configure が通ったらmake……失敗です.

$ make

(cd src; make all)

make[1]: Entering directory '/home/matoken/src/sayaka/src'

Makefile:3: *** missing separator. Stop.

make[1]: Leaving directory '/home/matoken/src/sayaka/src'

make: *** [Makefile:2: all] Error 2必要なものをよく見ると,GNU makeではなく BSD make が必要となっていました.(3.4.6を確認するとこのときはGNU makeなので今回変わったようです)

必要なもの C++17 compiler jpeg (libjpeg) libpng mbedtls (2.9.0 or later?) BSD make (not GNU make)

BSD makeを導入してGNU makeではなくBSD makeを使います.

$ sudo apt install bmake (1)

$ bmake sayaka (2)

$ src/sayaka --version (3)

sayaka version 3.5.0 (2021/03/03)

$ install src/sayaka ~/bin/ (4)- BSD makeを導入

- BSD makeでsayakaをmake

- 出来上がったsayakaを叩いてみる

- sayakaを適当な場所( ~/bin )にコピーにinstall

ということでsayaka 3.5.0 にできました :)

私はmlterm等のSIXEL対応端末で検索したいキーワードを繋げていってデスクトップの横においておくといった感じで使っています.

mlterm+sayakaとyoutube-dl+ffplay で #osc21on.spring pic.twitter.com/fjyOk0NNKJ

— matoken (@matoken1) March 6, 2021

$ sayaka --version

sayaka version 3.5.0 (2021/03/03)

$ ldd src/sayaka | cut -f1 -d"(" | cut -f3 -d" " | xargs -n1 apt-file search | cut -f1 -d: | uniq | xargs dpkg-query -W | grep amd64

libbsd0:amd64 0.11.3-1

libc6:amd64 2.31-9

libgcc-s1:amd64 10.2.1-6

libjpeg62-turbo:amd64 1:2.0.6-2

libmbedcrypto3:amd64 2.16.9-0.1

libmbedtls12:amd64 2.16.9-0.1

libmbedx509-0:amd64 2.16.9-0.1

libmd0:amd64 1.0.3-3

libpng16-16:amd64 1.6.37-3

libstdc++6:amd64 10.2.1-6

zlib1g:amd64 1:1.2.11.dfsg-2

$ dpkg-query -W bmake build-essential

bmake 20200710-7

build-essential 12.9

$ lsb_release -dr

Description: Debian GNU/Linux bullseye/sid

Release: unstable

$ uname -m

x86_64TTY TwitterクライアントのTTYtterからOysttyerに乗り換え

TTYtterというPerl製でcliで動作するTwitter clientがあります.自作Twitter投稿scriptがアカウントをBANされてAPI keyが使えなくなった後これを使って自動投稿などをしていたのですが,Debian busterから無くなっています.

開発元を見るとOysttyerというものが変わりに存在するようなのでそちらに乗り換えました.

TTYtterからOysttyerに乗り換えるには認証鍵などを作り直す必要があるようです.

-oauthwizard オプションで認証ができるようです.

既定値では認証情報は ~/.oysttyerkey に保存されますが,複数のTwitterアカウントで利用したいので -key=認証情報格納ファイル オプションを付けて区別します.

Note |

-keyf のパスに ~ を使うとエラーになるようです.今回は代わりに $HOME を使いました. |

$ oysttyer -keyf=$HOME/.oysttyerkey_kagolug_ml -oauthwizard (1)

-- using SSL for default URLs.

trying to find cURL ... /usr/bin/curl

-- Streaming API disabled (no -dostream) (oysttyer will use REST API only)

-- no version check performed (use /vcheck, or -vcheck to check on startup)

+------------------------------------------------------------------------------+

|| WELCOME TO oysttyer: Authorize oysttyer by signing into Twitter with OAuth ||

+------------------------------------------------------------------------------+

Looks like you're starting oysttyer for the first time, and/or creating a

keyfile. Welcome to the most user-hostile, highly obfuscated, spaghetti code

infested and obscenely obscure Twitter client that's out there. You'll love it.

oysttyer generates a keyfile that contains credentials for you, including your

access tokens. This needs to be done JUST ONCE. You can take this keyfile with

you to other systems. If you revoke oysttyer's access, you must remove the

keyfile and start again with a new token. You need to do this once per account

you use with oysttyer; only one account token can be stored per keyfile. If you

have multiple accounts, use -keyf=... to specify different keyfiles. KEEP THESE

FILES SECRET.

** This wizard will overwrite ~/.oysttyerkey_kagolug_ml

Press RETURN/ENTER to continue or CTRL-C NOW! to abort.

(2)

Request from https://api.twitter.com/oauth/request_token ... SUCCEEDED!

1. Visit, in your browser, ALL ON ONE LINE,

https://api.twitter.com/oauth/authorize?oauth_token=lfqqTgAAAAAAixnPABABd7YG56I (3)

2. If you are not already signed in, fill in your username and password.

3. Verify that oysttyer is the requesting application, and that its permissions

are as you expect (read your timeline, see who you follow and follow new

people, update your profile, post tweets on your behalf and access your

direct messages). IF THIS IS NOT CORRECT, PRESS CTRL-C NOW!

4. Click Authorize app.

5. A PIN will appear. Enter it below.

Enter PIN> 0901765 (4)

Request from https://api.twitter.com/oauth/access_token ... SUCCEEDED!

Written keyfile /home/mk/.oysttyerkey_kagolug_ml

Now, restart oysttyer to use this keyfile.

(To choose between multiple keyfiles other than the default .oysttyerkey,

tell oysttyer where the key is using -keyf=... .)- 認証ファイルを指定して認証処理実行

- Enterで続行

- URLをコピーしてウェブブラウザにて認証したいTwitterアカウントで許可する

- ウェブブラウザに表示されるPINを入力してEnter

これで認証情報が指定ファイルに格納されます.

TTYtterではScript中から以下のようにして投稿を行っていました.

ttytter -keyf=/home/mk/.ttytterkey-kagolug_ml -location -lat=31.5775639 -long=130.6667937 -status="$MESSAGE"Oysttyerのユーザガイドのコマンドラインオプションを確認するとそのまま使えそうです.

コマンドと認証鍵ファイルを変更するだけで動作しました.

$ oysttyer -keyf=/home/mk/.oysttyerkey_kagolug_ml -location -lat=31.5775639 -long=130.6667937 -status="投稿テスト📮" -- using SSL for default URLs. trying to find cURL ... /usr/bin/curl test-login SUCCEEDED! post attempt -- using lat/long: (31.5775639, 130.6667937) SUCCEEDED!

Scriptも同様にコマンドと鍵ファイルを書き換えました.これでbuster以降でも大丈夫なはずです :)

$ dpkg-query -W oysttyer chromium

chromium 88.0.4324.146-1~deb10u1

oysttyer 2.10.0-1

$ lsb_release -dr

Description: Debian GNU/Linux 10 (buster)

Release: 10

$ uname -m

x86_64軽量TwitterフロントエンドのNitterをセルフホスト

NitterというTwitterのフロントエンドがあります.最近はTwitterが重くてなにか検索しようと思っても待ち長かったり画像読み込み失敗したりといったこともよくあります(PCのスペックと回線が細いせいも大きいですが).軽量ブラウザを使ったりもしてみましたがそうすると見た目や使い勝手がいまいち.

そして現在そういった軽量ブラウザは利用もできなくなりました.

This browser is no longer supported.

Please switch to a supported browser to continue using twitter.com. You can see a list of supported browsers in our Help Center.

そこで Nitter を試してみたところ軽くていい感じです.

現在ログイン機能はないので,投稿や非公開Tweetや非公開リストなどは使えませんが,イベントのハッシュタグを追ったり,過去のtweetを検索といったことをするのに便利です.

RSS形式での出力にも対応しています.

軽量で便利なのでロカールマシンでNitterを動かして外にURLを共有するときは https://nitter.net/ を利用していました.

という話を以前オープンソースカンファレンス2020福岡内の鹿児島らぐのコマで発表しました.

しかし,最近は https://nitter.net/ がTwitterの制限に掛かって利用できないことが多くなってきました.なので自分のVPS上にホストしてみました.

Note | 同じ手順で Raspberry Pi OS buster armhf や Debian sid(nimはDebinaパッケージのもの利用)でも動作しました. |

Nitterのインストール環境の用意

Nitterが依存している Redis と libsass を導入しておきます.

$ sudo apt install redis-server libsass-devNitterを専用アカウントで動かしたいので nitter ユーザ,グループを作ってそのユーザで操作します.

$ sudo groupadd nitter (1)

$ sudo useradd -m -g nitter nitter (2)

$ sudo -iu nitter (3)nitterグループを作成nitterユーザを作成nitterユーザのシェルを開く

nimの用意

Nitterはnim-langで出来ています.Nitterのコンパイルにはnim 1.2.0以上が必要ですが,Debian busterのパッケージ版のnimは 0.19.4 でコンパイル出来ません.buster-backports も 1.0.4-1~bpo10+1 と対応していません.(bullseyeは1.4.2)

$ nimble build -d:release

Verifying dependencies for nitter@0.1.0

Tip: 2 messages have been suppressed, use --verbose to show them.

Error: Unsatisfied dependency: nim (>= 1.2.0)

$ dpkg-query -W nim

nim 0.19.4-1とりあえずnimの公式サイトのバイナリを利用してコンパイルすることにします.

$ wget https://nim-lang.org/download/nim-1.4.2-linux_x64.tar.xz \

https://nim-lang.org/download/nim-1.4.2-linux_x64.tar.xz.sha256 (1)

$ sha256sum -c ./nim-1.4.2-linux_x64.tar.xz.sha256 (2)

nim-1.4.2-linux_x64.tar.xz: OK

$ tar tvf nim-1.4.2-linux_x64.tar.xz | lv (3)

$ tar xvf nim-1.4.2-linux_x64.tar.xz (4)- nimのバイナリをダウンロード

- hash確認

- アーカイブ確認

- アーカイブ展開

Nitterのコンパイル

Nitterのsourceをcloneしてさっきダウンロードして展開したnimでコンパイルします.

$ git clone https://github.com/zedeus/nitter

$ cd nitter

$ PATH=~/nim-1.4.2/bin:$PATH nimble build -d:release

$ PATH=~/nim-1.4.2/bin:$PATH nimble scss

$ mkdir ./tmpRedis が起動しているのを確認して nitter を起動してみます.この状態で 8080 ポートにアクセスして Nitter が利用できるのを確認します.ポート番号などは nitter.conf で変更できます.

$ ps -ef|grep -i redis (1)

redis 11786 1 0 Feb11 ? 00:15:28 /usr/bin/redis-server 127.0.0.1:6379

$ ./nitter & (2)

$ w3m http://localhost:8080/ (3)

$ kill %1 (4)

$ exit (5)- Redisが動いているのを確認

- Nitterを起動

- Nitterの動作を確認

- Nitterを終了

nitterアカウントから抜ける

Nitterの起動設定

次にNitterに起動設定を行います.Systemd環境なので以下のようなサービスファイルを用意しました.

[Unit] Description=Nitter (An alternative Twitter front-end) After=syslog.target After=network.target [Service] Type=simple # set user and group User=nitter Group=nitter # configure location WorkingDirectory=/home/nitter/nitter ExecStart=/home/nitter/nitter/nitter Restart=always RestartSec=15 [Install] WantedBy=multi-user.target

サービスを有効にしてNitterを起動します.

$ sudo systemctl enable --now nitter.service

$ systemctl status nitter

● nitter.service - Nitter (An alternative Twitter front-end)

Loaded: loaded (/etc/systemd/system/nitter.service; enabled; vendor preset: enabled)

Active: active (running) since Wed 2021-02-17 01:13:07 JST; 34s ago

Main PID: 19702 (nitter)

Tasks: 1 (limit: 4696)

Memory: 3.6M

CGroup: /system.slice/nitter.service

└─19702 /home/nitter/nitter/nitter

$ w3m http://localhost:8080/外に公開せず,ローカルで動作させる場合はここまでの手順でOKです.

ドメインとSSL証明書の用意

※この手順はローカルで動かす場合は必要ありません.

今回はサブドメインを用意しました.DNSを設定して nitter.matoken.org を用意しました.設定ミスしたときにリカバリしやすいようにTTlを短く設定してうまく行ったらいつもの長さにします.

証明書はcertbotを使いLet’s encryptで作成しました.

$ sudo certbot certonly -d nitter.matoken.orgapache httpdの用意

※この手順はローカルで動かす場合は必要ありません.

Nitterをそのまま外に公開するのはセキュリティ的に良くないということで,apache httpdでhttpdの処理をしてNitterの8080に転送するようにしました.

Nitter用のapache httpd設定ファイルを用意します.

<VirtualHost *:80>

ServerName nitter.matoken.org

Redirect permanent / https://nitter.matoken.org/

</VirtualHost>

<IfModule mod_ssl.c>

<VirtualHost *:443>

ServerName nitter.matoken.org

ServerAdmin webmaster@matoken.org

<Proxy *>

Order deny,allow

Allow from all

</Proxy>

ProxyPreserveHost On

ProxyPass / http://127.0.0.1:8080/ nocanon

ProxyPassReverse / http://127.0.0.1:8080/

AllowEncodedSlashes On

ErrorLog ${APACHE_LOG_DIR}/error.nitter.matoken.org.log

CustomLog ${APACHE_LOG_DIR}/access.nitter.matoken.org.log combined

SSLCertificateFile /etc/letsencrypt/live/nitter.matoken.org/fullchain.pem

SSLCertificateKeyFile /etc/letsencrypt/live/nitter.matoken.org/privkey.pem

</VirtualHost>

</IfModule>設定を有効にしてテスト後反映します.

$ sudo a2ensite nitter.matoken.org.conf (1)

$ sudo apache2ctl configtest (2)

$ sudo systemctl reload apache2 (3)- 設定ファイルを有効にする

- 設定ファイルのテスト

- apache httpdの設定反映

この状態で http://nitter.matoken.org/ 及び https://nitter.matoken.org/ にアクセスしてみて Nitter が利用できたらOKです.

とりあえず一般公開しておきますが,今の https://nitter.net みたいにアクセス制限がしょっちゅうかかるようになったら制限するかもしれません.

環境

$ git -C ~nitter/nitter log -1

commit f392b6ca37e66c7c759aa98db23e0bdc62b39c3d (HEAD -> master, origin/master, origin/HEAD)

Author: Lukas Winkler <github@lw1.at>

Date: Sun Feb 14 12:49:09 2021 +0100

run optipng -o 9 on all images (#337)

$ dpkg-query -W apache2 redis* libsass-dev certbot

apache2 2.4.38-3+deb10u4

certbot 0.31.0-1+deb10u1

libsass-dev:amd64 3.5.5-4

redis-server 5:5.0.3-4+deb10u2

redis-tools 5:5.0.3-4+deb10u2

$ lsb_release -dr

Description: Debian GNU/Linux 10 (buster)

Release: 10

$ uname -m

x86_64twitterのbotがロックされてしまい困る

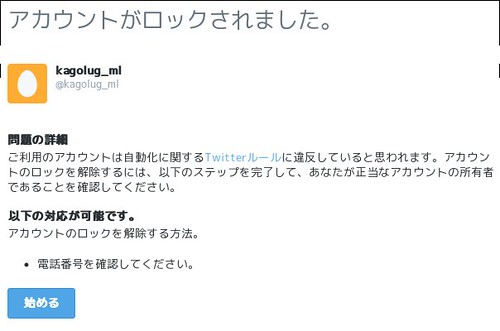

最近鹿児島らぐのMLの投稿をつぶやくだけの @kagolug_ml というbotを動かし始めたのですが,数件postした後投稿されていません.一緒にLingrにもpostしていますがそちらは投稿されています.

手動で叩いてみるとこのようなエラーが帰ってきました.

*** server reports: "To protect our users from spam and other malicious activity, this account is temporarily locked. Please log in to https://twitter.com to unlock your account." check your password or configuration. access failure on: https://api.twitter.com/1.1/statuses/home_timeline.json to automatically wait for a connect, use -hold.

twitterにspamアカウントだと疑われてロックされしまったようですorz

webを見るとこんな画面に.

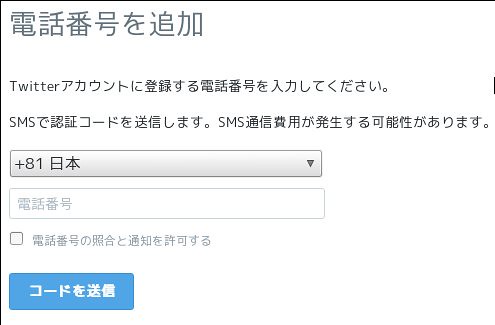

アンロックにはSMS認証が必要でした.

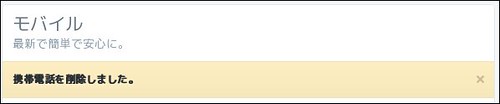

認証後電話番号がアカウントに登録されてしまいますが,削除は可能でした.

しかし未だ数件した投稿していないし投稿間隔も十分開いていたので問題無いと思うのですがフォロワーが少ないのがいけないのかもしれませんね…….